在Go语言中,开发中间件以确保数据安全需要考虑多个方面。以下是一些关键步骤和最佳实践:

1. 输入验证

- 验证输入数据:确保所有传入的数据都是预期的格式和类型。

- 防止注入攻击:使用参数化查询或ORM来防止SQL注入,使用模板引擎来防止XSS攻击。

2. 认证和授权

- 用户认证:使用JWT(JSON Web Tokens)或其他认证机制来验证用户身份。

- 权限控制:确保用户只能访问他们被授权的资源。

3. 加密和安全传输

- HTTPS:使用HTTPS来加密数据传输。

- 数据加密:对敏感数据进行加密存储。

4. 日志和监控

- 日志记录:记录所有重要的操作和错误,以便进行审计和故障排除。

- 监控和警报:设置监控系统来检测异常行为并发送警报。

5. 安全更新和补丁

- 定期更新:保持Go语言运行时和相关库的最新状态,以修复已知的安全漏洞。

6. 安全编码实践

- 最小权限原则:确保中间件只拥有完成任务所需的最小权限。

- 错误处理:避免在错误消息中泄露敏感信息。

示例代码

以下是一个简单的Go语言中间件示例,展示了如何进行基本的认证和授权:

package main

import (

"fmt"

"net/http"

"strings"

)

// Middleware function to authenticate and authorize

func authMiddleware(next http.Handler) http.Handler {

return http.HandlerFunc(func(w http.ResponseWriter, r *http.Request) {

authHeader := r.Header.Get("Authorization")

if authHeader == "" {

http.Error(w, "Unauthorized", http.StatusUnauthorized)

return

}

tokenParts := strings.Split(authHeader, " ")

if len(tokenParts) != 2 || tokenParts[0] != "Bearer" {

http.Error(w, "Invalid token format", http.StatusUnauthorized)

return

}

token := tokenParts[1]

// Here you would verify the token with your authentication service

// For simplicity, we'll assume the token is valid

next.ServeHTTP(w, r)

})

}

func mainHandler(w http.ResponseWriter, r *http.Request) {

fmt.Fprintln(w, "Hello, authenticated user!")

}

func main() {

mux := http.NewServeMux()

mux.HandleFunc("/", mainHandler)

// Wrap the main handler with the authentication middleware

wrappedMux := authMiddleware(mux)

http.ListenAndServe(":8080", wrappedMux)

}

总结

通过上述步骤和示例代码,你可以创建一个基本的中间件来保障数据安全。实际应用中,你可能需要根据具体需求进行更复杂的实现,例如使用更安全的认证机制、数据加密等。

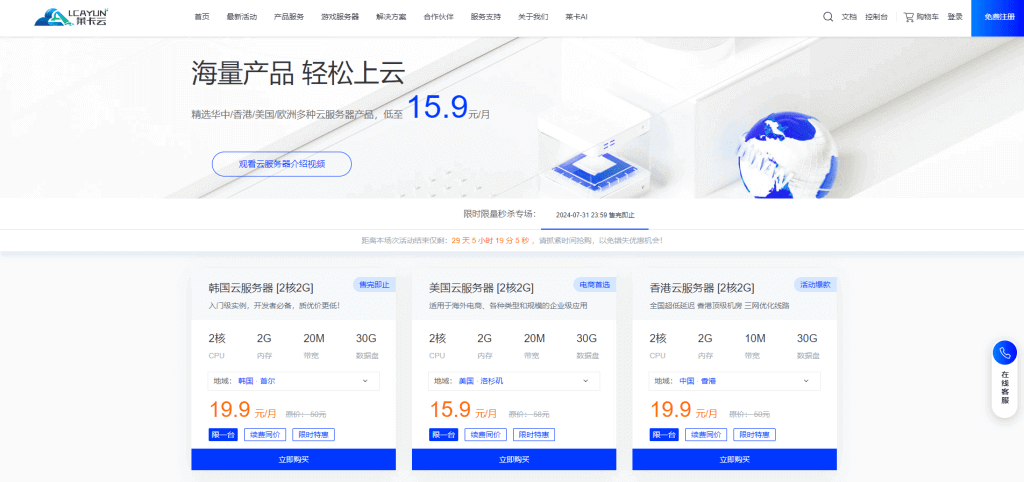

便宜VPS测评

便宜VPS测评